Краткое описание: Руководство по настройке по пробросу портов в маршрутизаторах Mikrotik, анализ правил FireWall, создание демилитаризованной зоны DMZ.

Проброс портов(Port Forwarding) в маршрутизаторах Mikrotik

Синонимы этой процедуры: проброс портов, port forwarding, создание виртуального сервера.

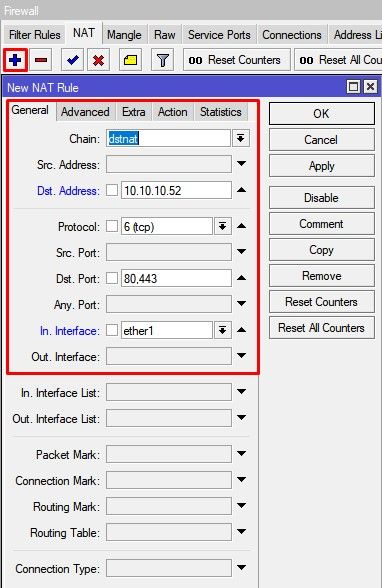

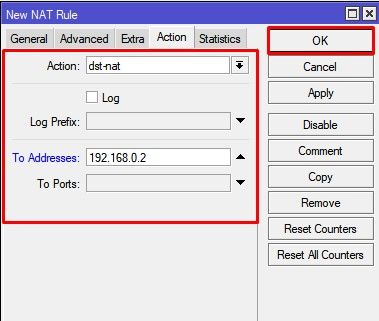

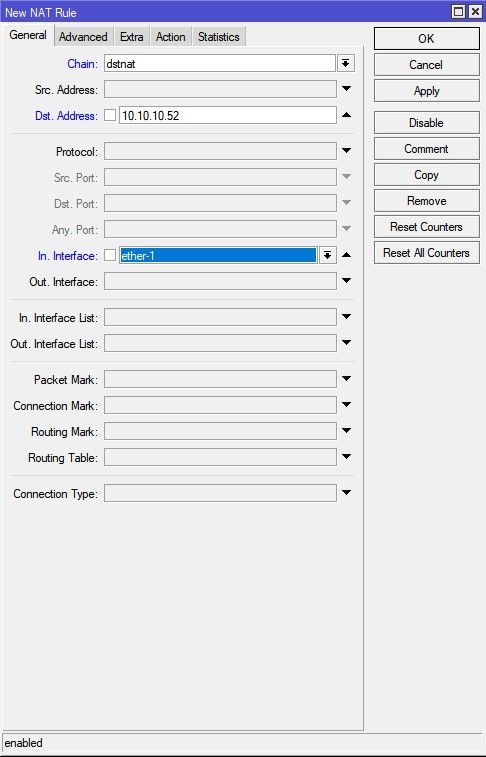

Для полноценной работы проброса портов на маршрутизаторах Mikrtik нужно описать правила в двух категориях: настройка NAT(dstnat) и настройку FireWall. Опишем их по порядку:

Проброс портов Mikrotik NAT-dstnat

Настройка находится в IP->Firewall->NAT

/ip firewall nat add action=dst-nat chain=dstnat dst-address=10.10.10.52 dst-port=80,443 \ in-interface=ether1 protocol=tcp to-addresses=192.168.0.2

Составляющие части настройки:

dstnat — входящее направление;

Dst. Address — внешний IP адрес роутера

Dst. Port — порт назначения;

In. Interface — интерфейс, к которому подключен входящий линк с интернетом

To Addresses — адрес назначения.

To Port — порт назначения. Можно не заполнять, если «Dst. Port» = «To Port»

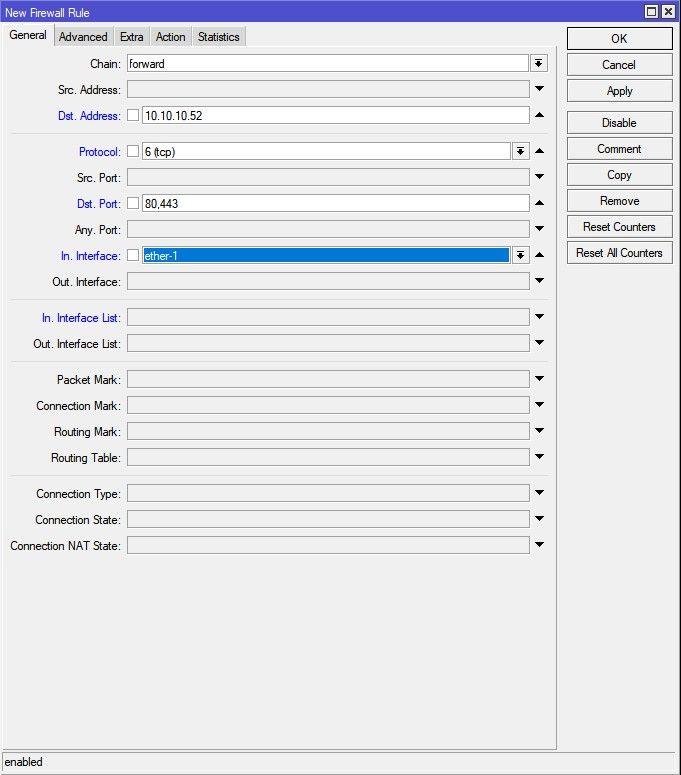

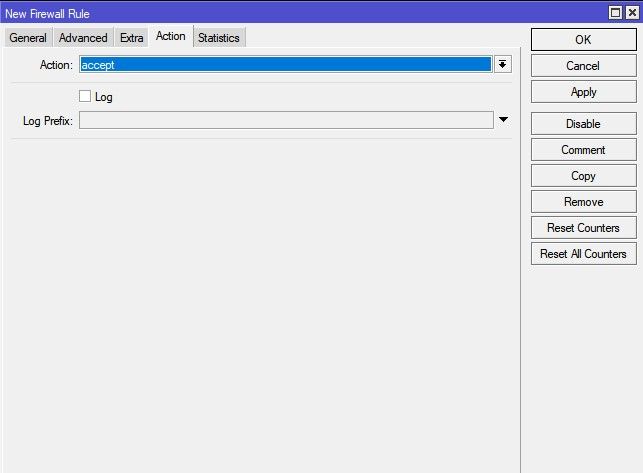

Настройка Mikrotik FireWall

Настройка находится в IP->Firewall

/ip firewall filter \ add action=accept chain=forward dst-address=10.10.10.52 dst-port=80,443 in-interface=ether-1 protocol=tcp

Настройка Mikrotik DMZ

DMZ вступит в силу если не заполнить поля Protocol и Dst. port.

/ip firewall nat add action=dst-nat chain=dstnat dst-address=10.10.10.52 \ in-interface=ether-1 to-addresses=192.168.0.2

По аналогии стандартного проброса портов, нужно контролировать настройку в FireWall.